十二宫的挑衅

下载附件,解压,得到Twelve_palaces_of_serial_killers.png图片

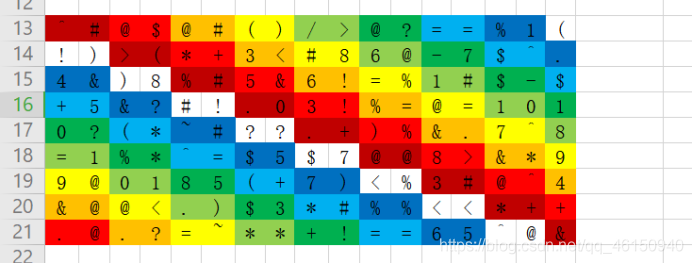

提取图片内容为,将密文放在excel表格中,第一个字符^,随后再向下移动一格,在向左移动两个,得到第二个字符>,以此类推。

经过重新排列,得到新的密文

^>%..@3*&#(#0+@#+

.@*53)8@+@$+&!%>^

&.@36%&&4@?#<!=.*

9@=(#=@79@<~)8%=^

=0.*/611811)*>@#0

0%8$+@-$1?*53!?7-

+(^(*==$$5*=+#==^

4&~$7%6%.&?#5)%51

!)#?$<<^()8!?7%<@

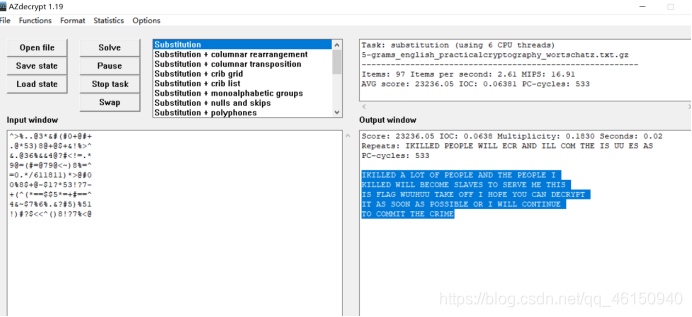

在AZdecrypt软件运行后,得到一段英文

猜测flag为flag{WUUHUU TAKE OFF},提交后发现不对。经过尝试后,发现去掉空格提交成功。最终

flag{WUUHUUTAKEOFF}

2019-nCoV

题目描述:对nCov了解多少?

一个题目附件和一个hint附件,hint内容为

NB2HI4B2F4XXO53XFZWWK4TSPFRGS3ZOMNXW2LTDNYXWE3DPM4XVGQKSKMWUG32WFUZC2Z3FNZXW22LDFVQW4YLMPFZWS4ZONB2G23AKNB2HI4DTHIXS653XO4XG4Y3CNEXG43DNFZXGS2BOM5XXML3POJTGM2LOMRSXELYKNB2HI4B2F4XXO53XFZWWK4TSPFRGS3ZOMNXW2LTDNYXWE3DPM4XWG33SN5XGC5TJOJ2XGLLJNZ2HE33EOVRXI2LPNYXGQ5DNNQFAUUDMMVQXGZJANZXXI2LDMUQFI2DFEBWGC4THMVZXIIDTORZHKY3UOVZGC3BAOBZG65DFNFXCAIAKORUGKIDQMFZXG53POJSCA2LTEB2GQZJAEBWWINJINF2CO4ZAM5SW4ZJAONSXC5LFNZRWKKJAMFXGIIDEN4QG433UEBWGK5BAORUGKIHCQCMFY3XCQCMSA2LOEBWWINJIFE======

Base32解码

http://www.merrybio.com.cn/blog/SARS-CoV-2-genomic-analysis.html

https://www.ncbi.nlm.nih.gov/orffinder/

http://www.merrybio.com.cn/blog/coronavirus-introduction.html

Please notice The largest structural protein

the password is the md5(it's gene sequence) and do not let the ‘\n’ in md5()

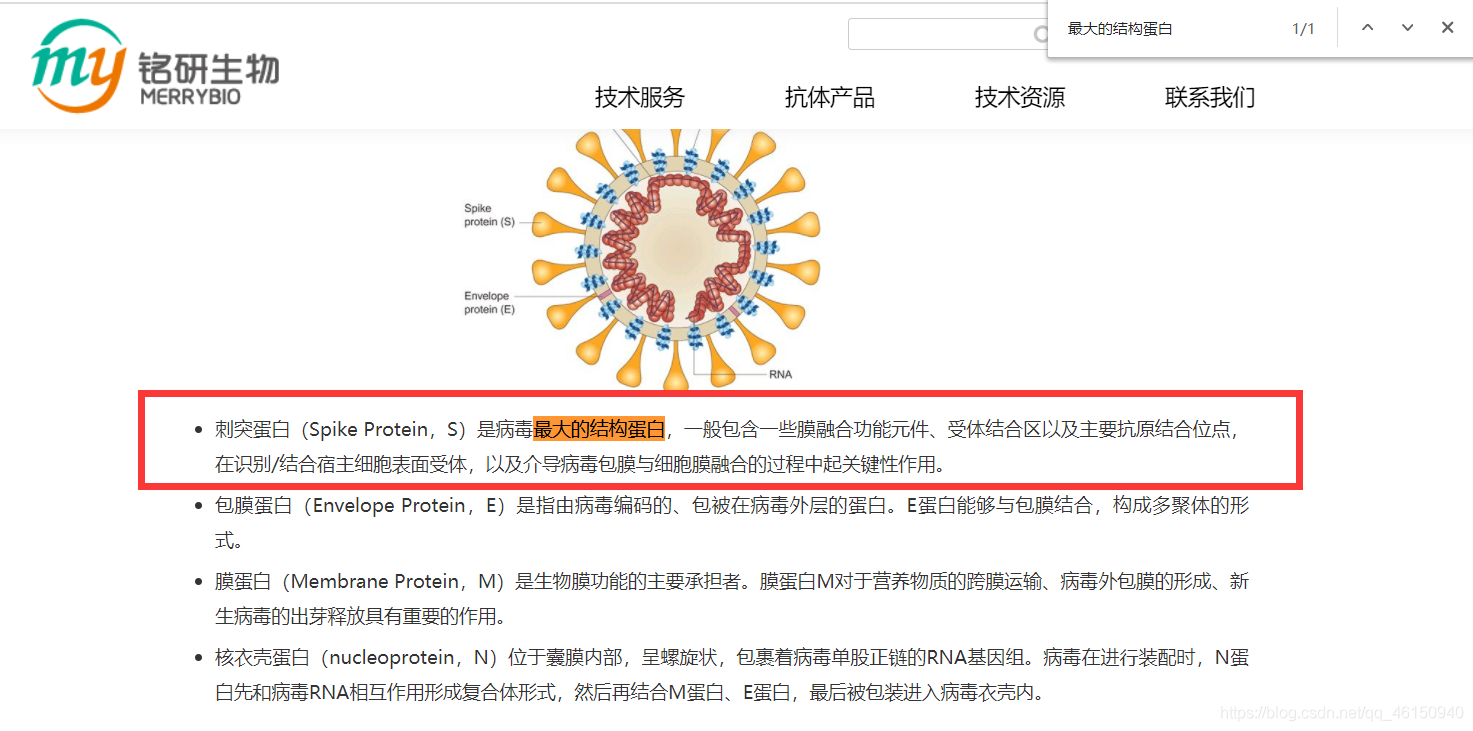

三个网址,两篇介绍病毒的文章和一个基因查询网站。后面的英文句子意思是请注意最大的结构蛋白,password是md5(它的基因序列)。

在文章中搜索关键字最大的结构蛋白,是刺突蛋白。

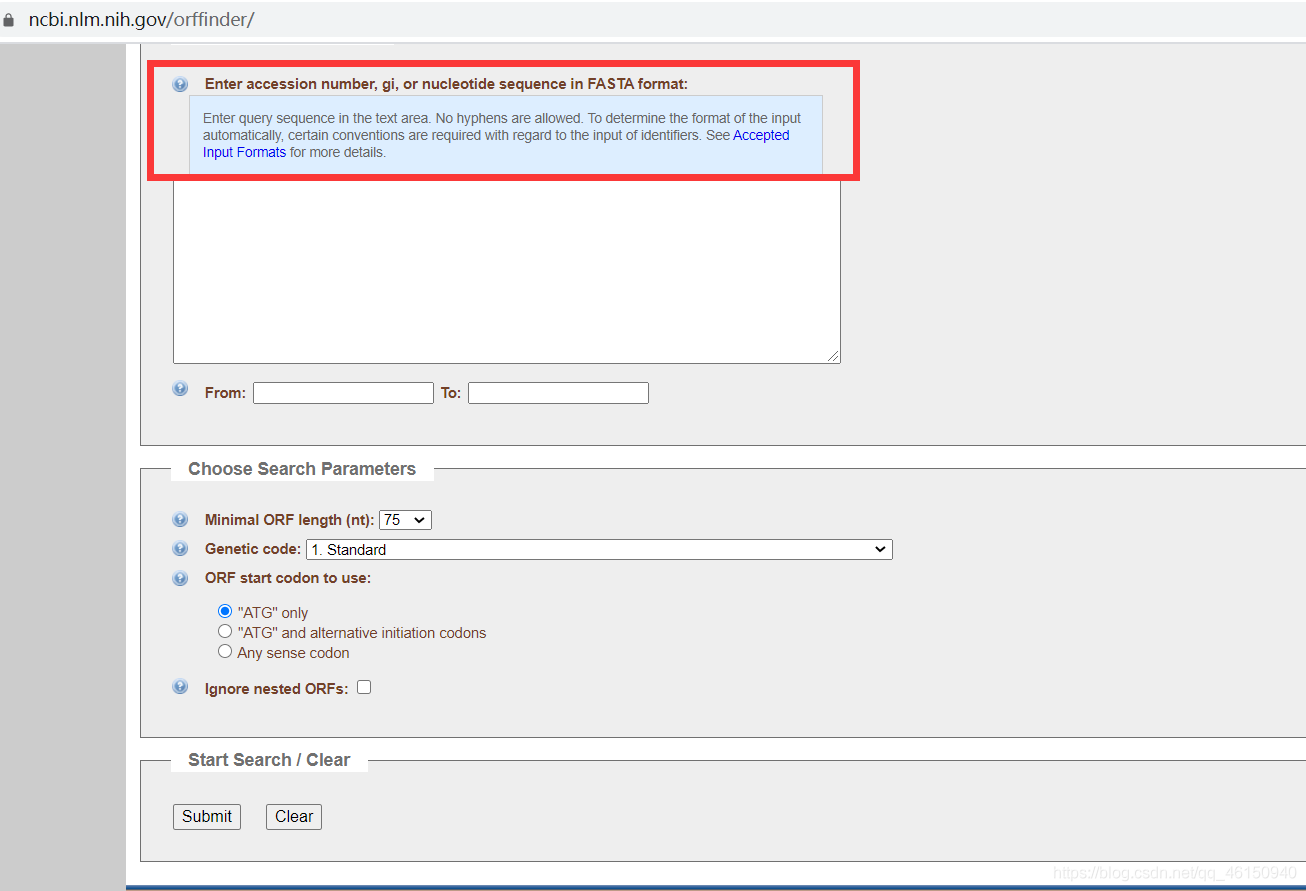

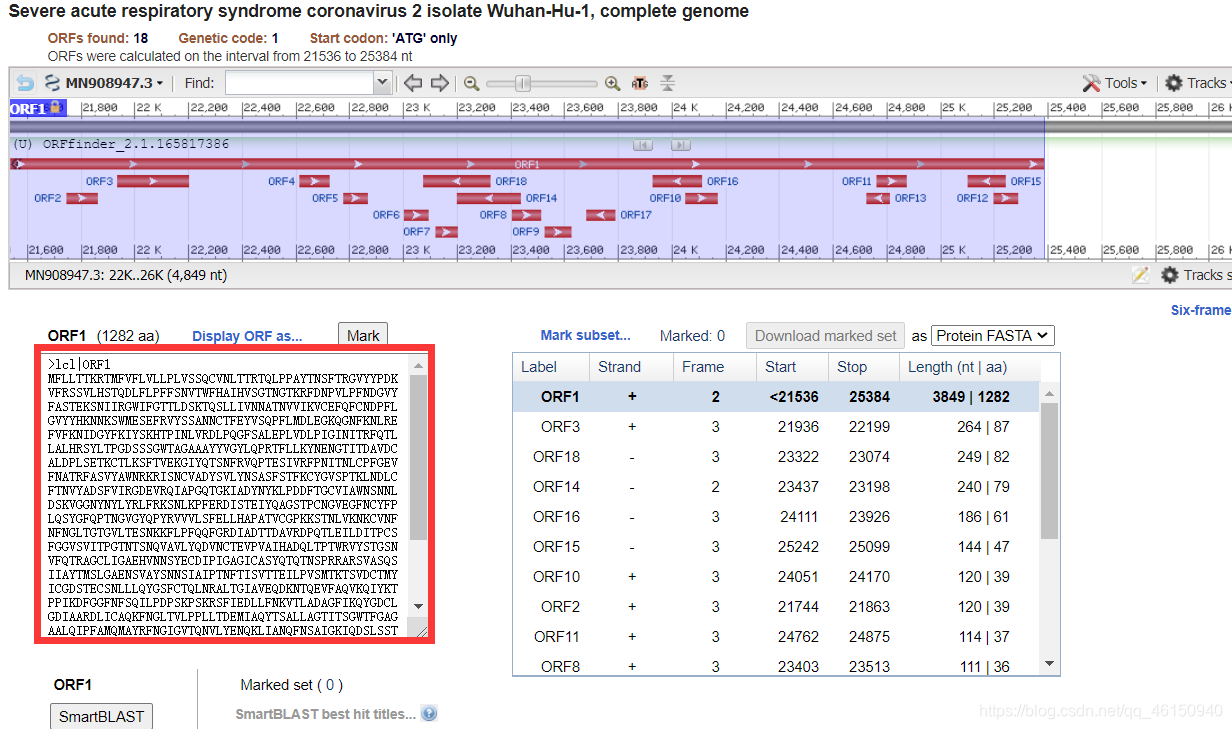

hint中所给的查询网站,要求以FASTA格式输入登录号、gi或核苷酸序列。在文本区域中输入查询序列

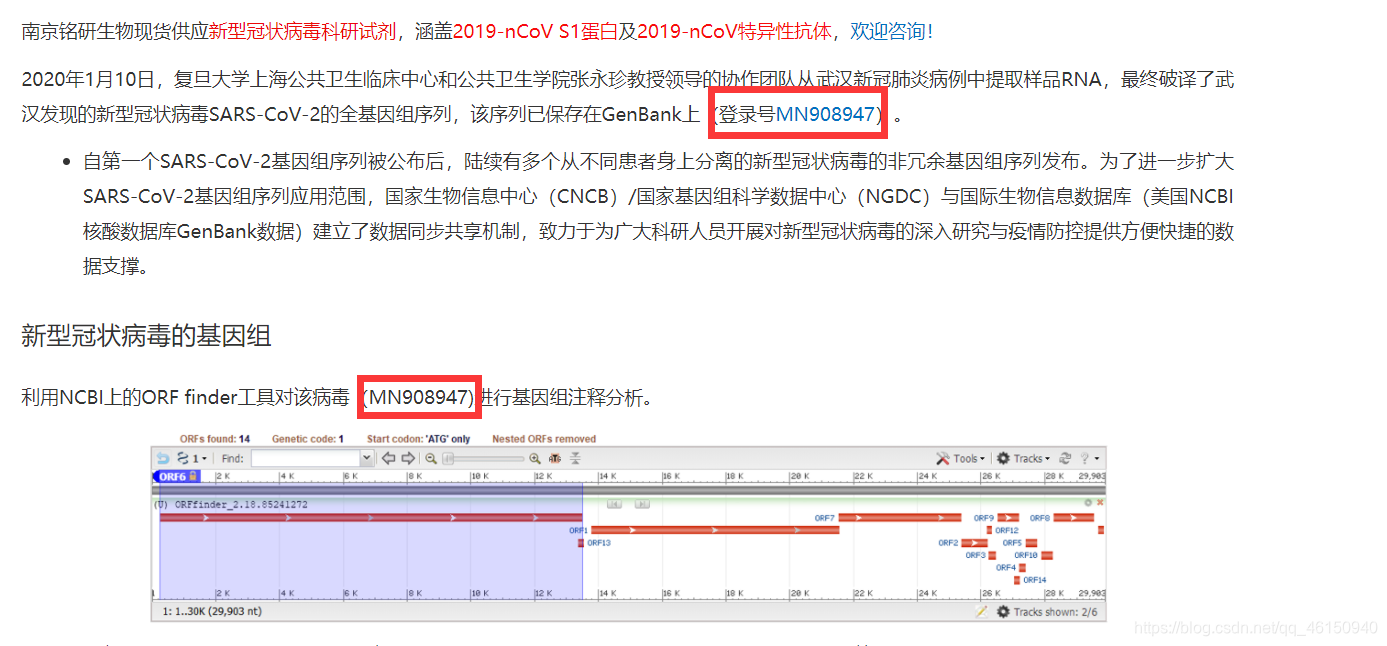

文章中查找登录号MN908947

在文章中找到范围为21536-25384

输入登陆号和范围,得到基因序列

复制基因序列

MFLLTTKRTMFVFLVLLPLVSSQCVNLTTRTQLPPAYTNSFTRGVYYPDKVFRSSVLHSTQDLFLPFFSNVTWFHAIHVSGTNGTKRFDNPVLPFNDGVYFASTEKSNIIRGWIFGTTLDSKTQSLLIVNNATNVVIKVCEFQFCNDPFLGVYYHKNNKSWMESEFRVYSSANNCTFEYVSQPFLMDLEGKQGNFKNLREFVFKNIDGYFKIYSKHTPINLVRDLPQGFSALEPLVDLPIGINITRFQTLLALHRSYLTPGDSSSGWTAGAAAYYVGYLQPRTFLLKYNENGTITDAVDCALDPLSETKCTLKSFTVEKGIYQTSNFRVQPTESIVRFPNITNLCPFGEVFNATRFASVYAWNRKRISNCVADYSVLYNSASFSTFKCYGVSPTKLNDLCFTNVYADSFVIRGDEVRQIAPGQTGKIADYNYKLPDDFTGCVIAWNSNNLDSKVGGNYNYLYRLFRKSNLKPFERDISTEIYQAGSTPCNGVEGFNCYFPLQSYGFQPTNGVGYQPYRVVVLSFELLHAPATVCGPKKSTNLVKNKCVNFNFNGLTGTGVLTESNKKFLPFQQFGRDIADTTDAVRDPQTLEILDITPCSFGGVSVITPGTNTSNQVAVLYQDVNCTEVPVAIHADQLTPTWRVYSTGSNVFQTRAGCLIGAEHVNNSYECDIPIGAGICASYQTQTNSPRRARSVASQSIIAYTMSLGAENSVAYSNNSIAIPTNFTISVTTEILPVSMTKTSVDCTMYICGDSTECSNLLLQYGSFCTQLNRALTGIAVEQDKNTQEVFAQVKQIYKTPPIKDFGGFNFSQILPDPSKPSKRSFIEDLLFNKVTLADAGFIKQYGDCLGDIAARDLICAQKFNGLTVLPPLLTDEMIAQYTSALLAGTITSGWTFGAGAALQIPFAMQMAYRFNGIGVTQNVLYENQKLIANQFNSAIGKIQDSLSSTASALGKLQDVVNQNAQALNTLVKQLSSNFGAISSVLNDILSRLDKVEAEVQIDRLITGRLQSLQTYVTQQLIRAAEIRASANLAATKMSECVLGQSKRVDFCGKGYHLMSFPQSAPHGVVFLHVTYVPAQEKNFTTAPAICHDGKAHFPREGVFVSNGTHWFVTQRNFYEPQIITTDNTFVSGNCDVVIGIVNNTVYDPLQPELDSFKEELDKYFKNHTSPDVDLGDISGINASVVNIQKEIDRLNEVAKNLNESLIDLQELGKYEQYIKWPWYIWLGFIAGLIAIVMVTIMLCCMTSCCSCLKGCCSCGSCCKFDEDDSEPVLKGVKLHYT

md5后的值为password

98eb1b1760bcc837934c8695a1cee923

使用MP3Stegog工具

decode -X -P 98eb1b1760bcc837934c8695a1cee923 cov.mp3

得到压缩包解压密码

解压压缩包,有一个hint2文档

796f75206d7573742070617920617474656e74696f6e20746f204e2070726f7465696e202c486f7720646f20746861742067657420696e746f2074686520766972616c206361707369643f0a646f20796f75206b6e6f772073746567686964653f0a7468652070617373776f726420697320656e637279707420627920566967656ec3a87265204369706865720a74686520736372656374206b65792069732054686520746f702032302063686172616374657273207769746820746865206d6f7374206f6363757272656e6365732061726520636f756e7465642b434f4d424154

base16解码

you must pay attention to N protein ,How do that get into the viral capsid?

do you know steghide?

the password is encrypt by Vigenère Cipher

the screct key is The top 20 characters with the most occurrences are counted+COMBAT

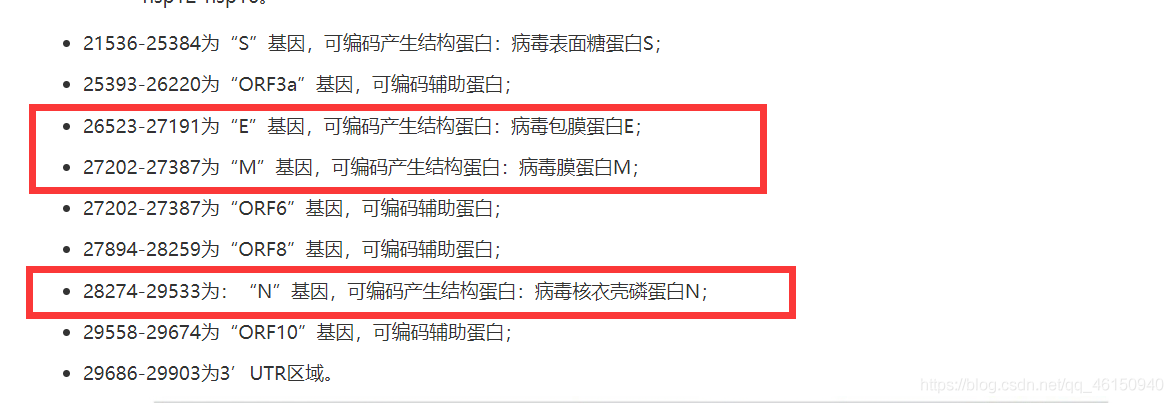

hint2提示,注意N蛋白的进入方式,steghide是图片隐写工具,password经过Vigenère加密,然后Vigenère需要的key是出现次数最多的前20个字符+COMBAT

N蛋白结合M蛋白和E蛋白,进入病毒衣壳内

NME三个基因范围为分别为28274-29533、27202-27387、26523-27191

三个蛋白的基因序列

N基因

MSDNGPQNQRNAPRITFGGPSDSTGSNQNGERSGARSKQRRPQGLPNNTA

SWFTALTQHGKEDLKFPRGQGVPINTNSSPDDQIGYYRRATRRIRGGDGK

MKDLSPRWYFYYLGTGPEAGLPYGANKDGIIWVATEGALNTPKDHIGTRN

PANNAAIVLQLPQGTTLPKGFYAEGSRGGSQASSRSSSRSRNSSRNSTPG

SSRGTSPARMAGNGGDAALALLLLDRLNQLESKMSGKGQQQQGQTVTKKS

AAEASKKPRQKRTATKAYNVTQAFGRRGPEQTQGNFGDQELIRQGTDYKH

WPQIAQFAPSASAFFGMSRIGMEVTPSGTWLTYTGAIKLDDKDPNFKDQV

ILLNKHIDAYKTFPPTEPKKDKKKKADETQALPQRQKKQQTVTLLPAADL

DDFSKQLQQSMSSADSTQA

M基因

MFHLVDFQVTIAEILLIIMRTFKVSIWNLDYIINLIIKNLSKSLTENKYS

QLDEEQPMEID

E基因

MADSNGTITVEELKKLLEQWNLVIGFLFLTWICLLQFAYANRNRFLYIIK

LIFLWLLWPVTLACFVLAAVYRINWITGGIAIAMACLVGLMWLSYFIASF

RLFARTRSMWSFNPETNILLNVPLHGTILTRPLLESELVIGAVILRGHLR

IAGHHLGRCDIKDLPKEITVATSRTLSYYKLGASQRVAGDSGFAAYSRYR

IGNYKLNTDHSSSSDNIALLVQ

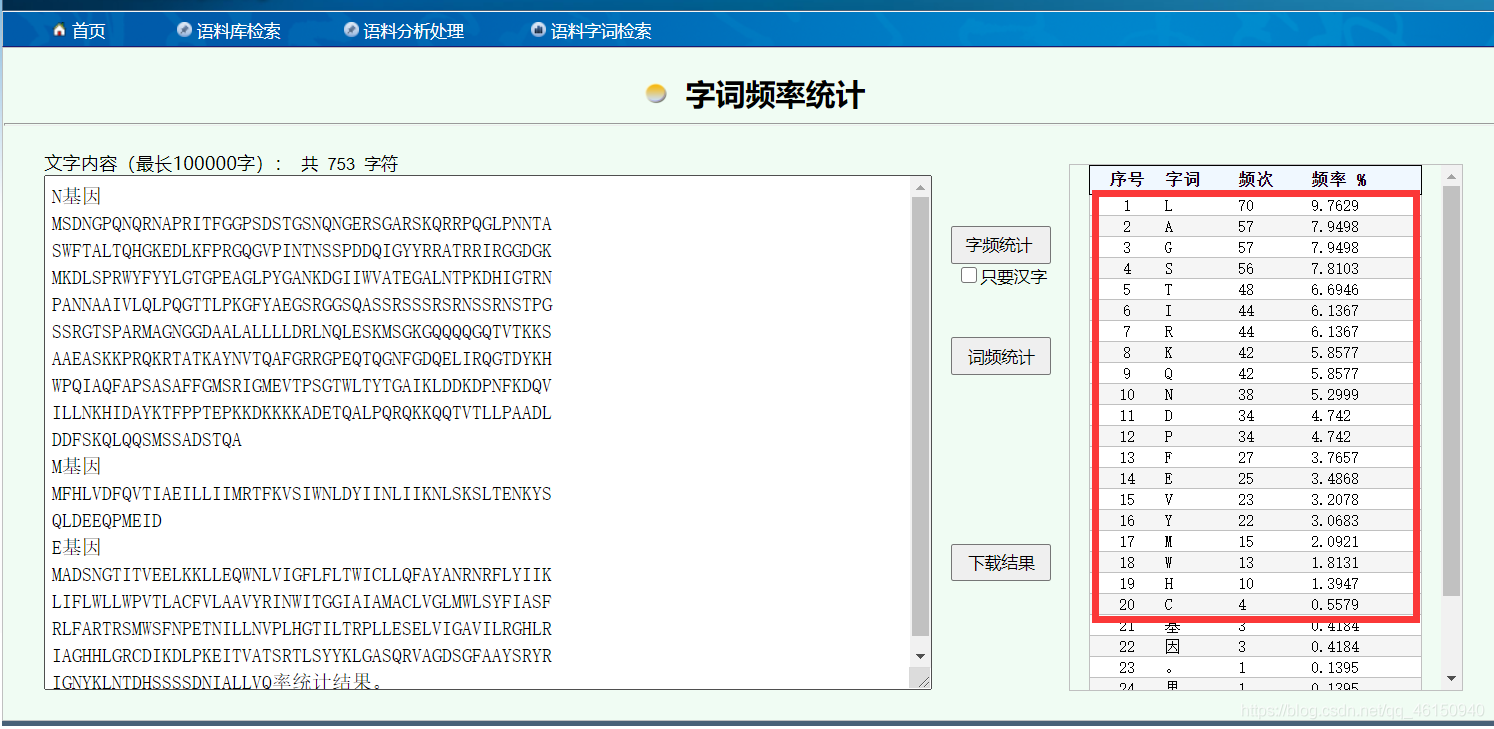

在线字频分析,统计前20个频率最高的字符。

有些字符的频次相同,可以调换顺序,再结尾加上hint2里面给的COMBAT,最终维吉尼亚密码的key为:

LGASTRIQKNDPFEVYMWHCCOMBAT

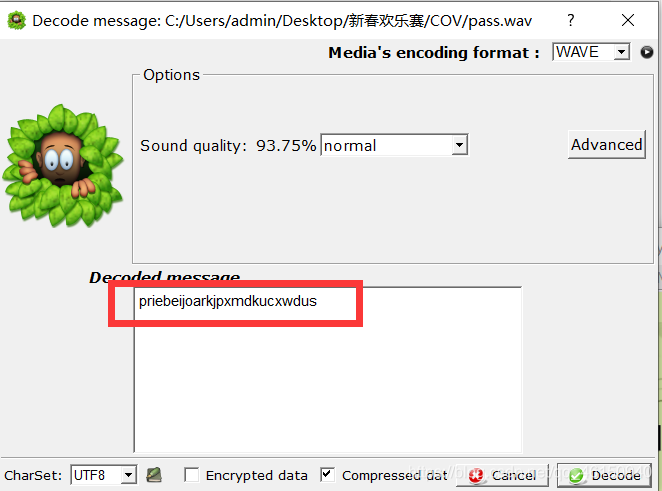

上面提到的password在附件pass.wav中,SilentEye工具进行解密,得到密文priebeijoarkjpxmdkucxwdus。

维吉尼亚解密,得到eliminatenovelcoronavirts

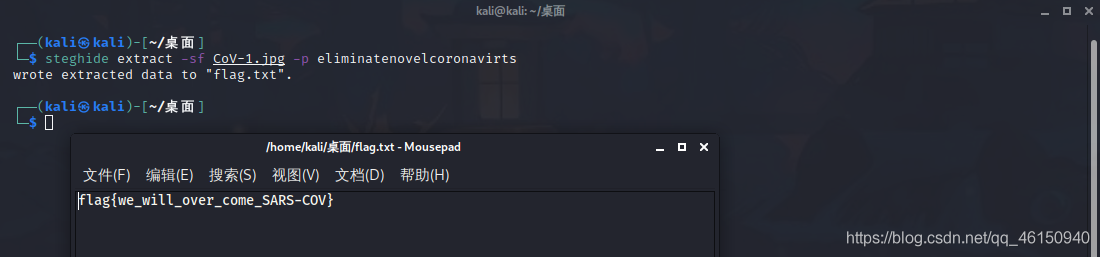

使用steghide提取CoV-1.jpg隐藏文件

steghide extract -sf CoV-1.jpg -p eliminatenovelcoronavirts